EIGRP – Authentication

Autenticación EIGRP MD5: Configuración con Key Chain, Verificación y Troubleshooting

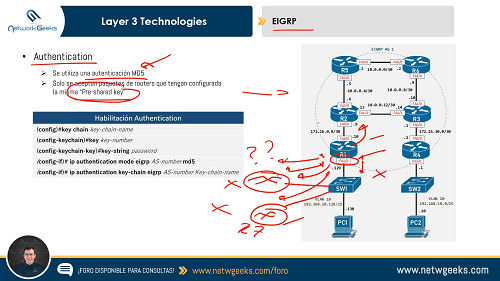

En esta clase estudiaremos cómo configurar la autenticación MD5 en EIGRP, una característica que permite garantizar que solo los routers autorizados puedan establecer vecindad en nuestra red. Sin autenticación, cualquier router conectado a un segmento de red donde tengamos EIGRP activo podría conocer nuestras rutas e incluso inyectarnos rutas erróneas que afecten todo el enrutamiento. Es un tema que aparece en el examen CCNP ENARSI 300-410 y que tiene aplicación directa en redes reales.

¿Qué veremos en esta clase?

- Por qué la passive interface no siempre es suficiente para proteger nuestra red EIGRP

- Cómo funciona el proceso de autenticación MD5 con pre-shared key entre 2 routers

- La configuración del llavero y cómo enlazarlo a la interface correctamente

- Qué ocurre en la red cuando ejecutamos el primer comando de autenticación sin haber terminado la configuración

- Cómo verificar el digest MD5 en los mensajes EIGRP con Wireshark

- Qué mensaje aparece en los logs cuando las contraseñas no coinciden entre routers vecinos

Por qué necesitamos autenticación en EIGRP

Configurar una interface como pasiva protege los segmentos de red donde no queremos vecinos, pero hay escenarios donde sí necesitamos que ciertos routers establezcan vecindad en ese mismo segmento. En esos casos la passive interface no es una opción, y la autenticación se convierte en la herramienta adecuada: un router no autorizado puede recibir nuestros hellos, pero sin conocer la contraseña configurada no podrá procesar los mensajes EIGRP ni establecer vecindad con nuestros routers.

Cómo funciona la autenticación MD5

El proceso de autenticación en EIGRP utiliza un pre-shared key que debe ser configurado de manera idéntica en los 2 routers vecinos. Esta contraseña, junto con otros datos del mensaje, es introducida al algoritmo de hashing MD5 y el resultado se envía dentro de los mensajes EIGRP. El router receptor realiza el mismo proceso con su contraseña local y compara ambos resultados. Si coinciden, el mensaje es válido y la vecindad se mantiene. Si no coinciden, el mensaje es descartado y la relación de vecinos no se establece.

En la clase verificaremos este comportamiento en Wireshark, donde podremos ver el valor del digest dentro de los mensajes hello antes y después de configurar la autenticación, y confirmar que ambos routers generan el mismo resultado cuando la contraseña es correcta.

Configuración y verificación en GNS3

La configuración se realiza en 2 niveles: primero en el modo de configuración global, donde crearemos el llavero con la contraseña, y después en el modo de configuración de interface, donde habilitaremos la autenticación y enlazaremos ese llavero. Es importante ejecutar los 2 comandos a nivel de interface, ya que ejecutar solo uno genera resultados inesperados, incluyendo la caída inmediata de la vecindad con el router vecino. También veremos qué mensajes de error aparecen cuando las contraseñas no coinciden entre los dispositivos, información que resulta muy relevante para el examen de certificación.

Nota: Al ejecutar el primer comando de autenticación en una interface, la relación de vecinos existente cae de inmediato. Tengan esto en cuenta antes de aplicar esta configuración en una red en producción.

La autenticación EIGRP es un tema recurrente en el examen CCNP ENARSI 300-410, tanto en preguntas teóricas como en simulaciones de configuración. Si quieres ver el proceso completo con capturas de Wireshark, la configuración paso a paso en GNS3, el análisis de los mensajes de error cuando falla la autenticación y mucho más, suscríbete y accede al curso completo.

❓ Preguntas Frecuentes

¿La autenticación EIGRP MD5 encripta el contenido de los mensajes?

No. La autenticación MD5 en EIGRP no encripta el contenido de los mensajes, solo verifica que el router que los envía conoce la contraseña configurada. El proceso genera un hash a partir de la contraseña y otros datos del mensaje, y ese hash es lo que se incluye en el paquete EIGRP. El contenido del mensaje en sí sigue viajando en texto claro por la red.

¿El llavero de EIGRP puede tener múltiples contraseñas?

Sí. El llavero puede almacenar varias llaves, cada una con validez en diferentes intervalos de tiempo. Esto permite realizar rotaciones de contraseñas de forma programada sin interrumpir la vecindad, ya que mientras una llave expira, la siguiente ya está disponible. En esta clase trabajamos con una sola llave para cubrir la configuración básica que se evalúa en el examen.

📚 Recursos relacionados

🎓 Lección anterior

📖 Lección siguiente

🎓 EIGRP RFC

¡PARTICIPEMOS!

Si te quedaron dudas de la lección, escríbela a continuación y así todos podemos participar y ayudarte.- Este debate está vacío.

- Debes estar registrado para responder a este debate.