1.4. Diseño jerárquico de 2 y 3 capas y topologías de red

Diseño Jerárquico de Redes LAN: Modelos de 2 y 3 Capas y Topologías de Red

Tabla de contenidos

Cuando implementamos una red de computadoras de manera física, podría parecer sencillo agarrar 10 switches y routers, conectarlos unos con otros de manera aleatoria y ver qué sale. Lamentablemente no es tan simple. A la hora de implementar una red de computadoras, uno de los factores más importantes que debemos tener en cuenta es el diseño jerárquico y la topología de la red que vamos a utilizar, y eso es exactamente lo que veremos en esta clase.

En esta sección nos enfocamos en los parámetros generales de diseño de las redes LAN. Esta clase no está pensada para que al terminarla sean expertos en diseño de redes. El objetivo es que conozcan las generalidades que deben considerar a la hora de diseñar e implementar una red LAN, esto significa que conozcan los principios que guían el diseño, los modelos que Cisco propone para estructurar el diseño, y los tipos de topologías que van a encontrarse tanto en el examen CCNA como en la vida real al momento de trabajar en redes empresariales.

Los 4 principios de diseño de redes LAN

Cuando implementamos una red LAN, existen 4 principios fundamentales que deben seguirse para garantizar que esa red funcione de manera eficiente, confiable y segura. Estos principios no deberían ser tomados como «opciones», son la base sobre la que se construye cualquier red bien diseñada, independientemente de su tamaño o complejidad.

Jerarquía

El primer principio es la jerarquía. La jerarquía nos indica que la red debe estar implementada en niveles o capas. Esto permite separar el diseño global de la red en bloques más pequeños y manejables, donde cada bloque tiene funciones específicas y bien definidas. En lugar de tener una red plana donde todos los dispositivos están al mismo nivel sin ningún tipo de organización, la jerarquía permite estructurar la red de manera ordenada, algo similar a cómo funciona una empresa con su organigrama: cada nivel tiene sus propias responsabilidades y se comunica con los niveles adyacentes de manera controlada.

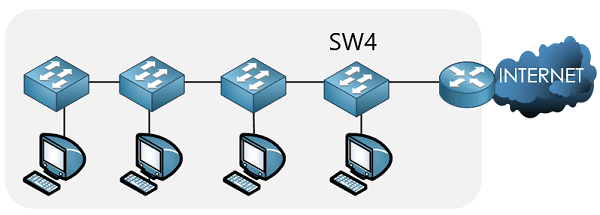

Por ejemplo, en la imagen anterior tenemos una red plana donde todos los switches están conectados en serie, si el switch 4 deja de funcionar, esto afecta en la conexión a Internet de todos los usuarios, este es un ejemplo de una red mal diseñada.

Por otro lado, la jerarquía simplifica la operación y la administración de la red. Cuando un ingeniero de redes necesita resolver un problema, en lugar de tener que revisar toda la red de un solo vistazo sin saber por dónde empezar, puede enfocarse en la capa específica donde se encuentra el problema. Si el inconveniente es que un usuario no puede conectarse a la red, se revisa la capa más cercana al usuario. Si hay lentitud generalizada en toda la red, se revisa la capa más profunda. Esta separación de responsabilidades es una de las ventajas más grandes del diseño jerárquico.

Modularidad

El segundo principio es la modularidad. La modularidad permite que la red pueda expandirse sin ningún tipo de problemas y que se puedan habilitar nuevos servicios de acuerdo a la demanda de los usuarios. Una red modular está diseñada de tal manera que es posible agregar nuevos bloques o módulos sin que eso afecte el funcionamiento del resto de la infraestructura que ya existe.

Por ejemplo, si una empresa empieza con 50 empleados y en 3 años crece hasta tener 500, la red debe poder crecer junto con ella. Con un diseño modular, agregar capacidad es tan simple como conectar nuevos dispositivos/enlaces a la infraestructura existente, sin necesidad de rediseñar nada de lo que ya funciona. Esto es importante en entornos empresariales donde los requerimientos de la red cambian constantemente.

Resiliencia

El tercer principio es la resiliencia. Este principio nos indica que la red siempre debe estar disponible para los usuarios, a pesar de que puedan ocurrir eventos inusuales como fallas en el hardware o ataques a la red. En un entorno empresarial, la red es una infraestructura crítica: si la red cae, los empleados no pueden trabajar, los sistemas no se comunican entre sí y la empresa pierde productividad y en muchos casos directamente dinero.

Para lograr resiliencia se implementa redundancia tanto en dispositivos como en enlaces. Esto significa tener dispositivos de respaldo listos para tomar el control si el principal falla, y tener múltiples caminos de comunicación de manera que si un enlace se interrumpe, el tráfico pueda fluir automáticamente por un camino alternativo sin que el usuario note ninguna interrupción. La resiliencia no elimina las fallas, que siempre pueden ocurrir en cualquier sistema físico, pero sí garantiza que esas fallas no impacten a los usuarios finales.

Flexibilidad

El cuarto principio es la flexibilidad. La flexibilidad hace referencia a que todos los recursos de la red deben ser utilizados. Para entender por qué este es un principio y no algo que simplemente ocurre de manera natural, veamos la siguiente situación que es muy común en la práctica real.

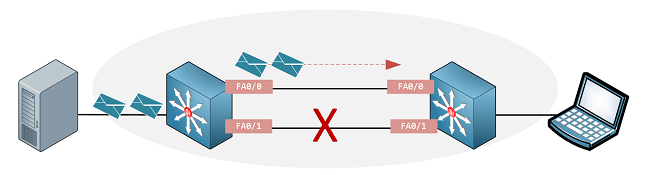

Imaginemos que tenemos un switch que se conecta a otro switch con un solo cable. En algún momento llegamos a un punto donde necesitamos más capacidad. Entonces lo que hacemos por «sentido común» es que conectamos un segundo cable entre los mismos 2 switches como lo vemos en la siguiente imagen. Esto lo hacemos pensando que ahora tendremos el doble de capacidad para enviar los datos entre el servidor y la PC. La idea tiene todo el sentido del mundo, sin embargo, las redes de computadoras no funcionan así. Lo que ocurre al conectar ese segundo cable es que se forma un loop de capa 2, que puede arruinar completamente la red. Cuando existe un loop de capa 2, las tramas de datos comienzan a circular de manera indefinida entre los switches consumiendo todo el ancho de banda disponible hasta colapsar completamente la red en cuestión de segundos. Para evitar este desastre, los switches por defecto detectan los enlaces redundantes y bloquean todos excepto uno, dejando los otros enlaces en un estado de espera tal como lo vemos en la imagen, vemos que solo 1 de los enlaces esta disponible para enviar los datos, mientras que el segundo cable que hemos conectado, se encuentra bloqueado. Esto significa que llegamos exactamente a la misma situación del inicio con un solo cable activo.

La idea de la flexibilidad es precisamente solucionar este problema, que ambos cables puedan utilizarse de manera simultánea para enviar datos de manera eficiente, sin que se generen loops y aprovechando toda la capacidad disponible en la infraestructura. La información debería fluir al mismo tiempo a través de los 2 cables, duplicando el ancho de banda disponible entre esos 2 switches. Para lograrlo necesitamos aprender sobre el protocolo Spanning Tree, que es el encargado de controlar y gestionar los loops de capa 2 en una red, y sobre los EtherChannels, que permiten agrupar múltiples enlaces físicos en un solo enlace lógico para aprovecharlos todos simultáneamente. Ambos temas y el desarrollo de todos los principios los vamos desarrollando a medida que avanzamos en el curso.

Nota: Al implementar estos 4 principios en el diseño de la red obtenemos las características que toda red de computadoras debe tener para proporcionar una experiencia satisfactoria al usuario: tolerancia a fallas, escalabilidad, calidad de servicio (QoS) y seguridad. Estos 4 principios y estas 4 características van completamente de la mano y son el objetivo final de cualquier buen diseño de red.

Modelo jerárquico de 3 capas

Cisco nos indica que para obtener los 4 principios se debe diseñar la red LAN en base a 2 modelos de red jerárquicos.

Es muy importante aclarar en este punto que cuando hablamos de estos modelos, nos referimos a diseños de red físicos y no a los modelos de red TCP/IP u OSI que estudiaremos en la siguiente clase. Son conceptos completamente diferentes que no deben confundirse entre sí.

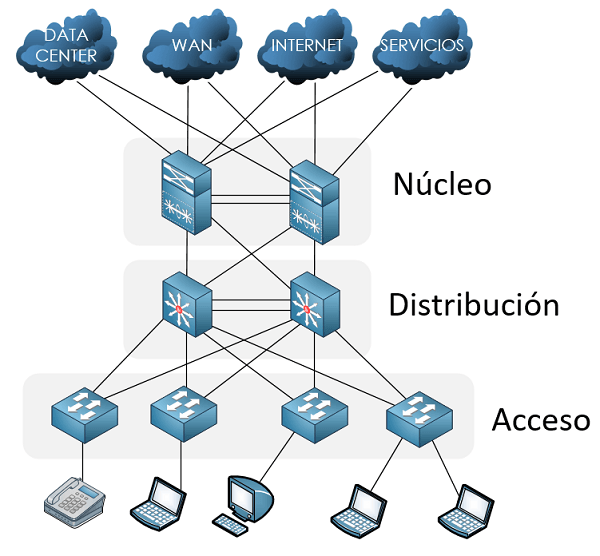

El primer modelo es el modelo jerárquico de 3 niveles o capas, también conocido como arquitectura de 3 niveles que lo vemos en la siguiente imagen. Los 3 niveles que lo componen son la capa de acceso, la capa de distribución y la capa de núcleo. Este modelo es el más adecuado para redes empresariales de tamaño mediano y grande donde la complejidad, la cantidad de tráfico, y la cantidad de usuarios justifican mantener las 3 capas bien separadas y con responsabilidades claras.

Capa de acceso

Como lo vemos en el anterior diagrama, la capa de acceso es donde se encuentran los dispositivos intermedios que brindan acceso a la red a los dispositivos finales. En esta capa encontramos switches, access points, y hubs. Todos estos dispositivos los estudiaremos a detalle más adelante en el curso.

Los switches de la capa de acceso son los que están directamente conectados a las computadoras, teléfonos IP, impresoras, cámaras IP y cualquier otro dispositivo final que pertenezca a los usuarios. Al mismo tiempo, estos switches de acceso se conectan hacia arriba con los dispositivos de la capa de distribución.

Una característica importante del diseño en la capa de acceso es que cada switch de acceso debe tener doble conexión con los switches de distribución. Si observamos el diagrama anterior, vemos que cada switch de acceso tiene 2 cables que lo conectan a 2 switches de distribución diferentes. Esta redundancia de enlaces garantiza que si uno de los cables falla, o si una de las interfaces de cualquiera de los switches involucrados falla, el otro enlace mantiene la conectividad de todos los usuarios conectados a ese switch de acceso. Si solo existiera un cable y ese cable se cortara o fallara, todos los usuarios de ese switch quedarían sin conectividad hasta que se pudiera reparar el problema, lo que en la práctica podría llevar horas.

Otra función que tenemos en la capa de acceso es la seguridad de puerto. Esta capa es el primer punto de seguridad en la red, y por lo tanto podemos configurar los dispositivos intermedios para permitir o denegar el acceso a la red a los dispositivos finales. A grandes rasgos, por ejemplo podríamos configurar un puerto determinado del switch para que solamente un teléfono IP específico tenga permitido acceder a la red a través de ese puerto. Si otro dispositivo llega y se conecta a ese puerto, el dispositivo intermedio rechaza la conexión automáticamente. Esta característica es muy valiosa para evitar que dispositivos no autorizados, como una laptop personal de un visitante o un dispositivo malicioso, se conecten a la red corporativa y puedan acceder a recursos internos. Esto también lo aprendemos más adelante en la clase de Port-Security.

❓ Preguntas Frecuentes

¿Cuándo se recomienda el modelo de 3 capas y cuándo el de 2 capas?

El modelo de 3 capas se recomienda para redes empresariales grandes con múltiples módulos conectados (WAN, Data Center, Internet, varias sedes dentro de un mismo campus) que requieren alta escalabilidad, altos volúmenes de tráfico y alto rendimiento. El modelo de 2 capas o Collapsed Core es más adecuado para redes pequeñas y medianas que operan en un espacio reducido como un edificio o unos pocos pisos, donde mantener una capa de núcleo separada de la distribución no se justifica económicamente ni en términos de complejidad administrativa. La decisión final depende también del presupuesto y de la proyección de crecimiento de la organización.

¿Por qué los switches bloquean los enlaces redundantes por defecto y cómo se soluciona?

Cuando 2 switches están interconectados por más de un cable sin ningún protocolo de control, se genera un loop de capa 2. Las tramas comienzan a circular indefinidamente entre los switches consumiendo todo el ancho de banda disponible y colapsando la red en segundos. Para evitar esto, el protocolo Spanning Tree detecta los enlaces redundantes y bloquea automáticamente todos excepto uno, dejando los otros en espera por si el activo falla. Para poder utilizar todos los enlaces simultáneamente sin generar loops, se implementa EtherChannel, que agrupa varios cables físicos en un solo enlace lógico. Ambos temas los estudiaremos en detalle en el siguiente módulo.

¿Qué diferencia hay entre un diagrama de topología física y uno lógico?

El diagrama físico muestra la realidad tangible de la red: dónde están instalados físicamente los dispositivos, en qué gabinete y sala se encuentran, cómo están cableados entre sí y qué tipo de medio físico se utiliza en cada conexión. También suele indicar el tamaño de los dispositivos en RU para la planificación del espacio en los racks. El diagrama lógico muestra la información de configuración: qué interfaces o puertos se están utilizando en cada conexión y cuál es el direccionamiento IP de cada dispositivo y red. En la vida real, los ingenieros de redes trabajan con ambos diagramas de manera complementaria.

📚 Recursos relacionados

🎓 Lección anterior

📖 Lección siguiente

🔗 Recursos adicionales

PREGUNTAS

Las preguntas que encontraras en esta sección, son similares a las que te encontraras en el examen de certificación.¡PARTICIPEMOS!

Si te quedaron dudas de la lección, escríbela a continuación y así todos podemos participar y ayudarte.- Este debate tiene 45 respuestas, 21 mensajes y ha sido actualizado por última vez el hace 6 meses, 2 semanas por .

- Debes estar registrado para responder a este debate.